SAP BusinessObjects BI Platform – Berechtigungen & Access Level

Der Umgang mit Berechtigungen und Access Leveln kann verwirrend sein. Ein Fehler kann die Sicherheit der Daten gefährden. So verwenden Sie die Berechtigungen korrekt.

Die SAP BI-Plattform wird mit einem Satz von fünf Standard-Zugriffsebenen ausgeliefert:

- View

- Schedule

- View on Demand

- Full Control (owner)

- Full Control

Es gibt jedoch viele Situationen, in denen diese entweder zu viele oder zu stark eingeschränkte Rechte beinhalten. Es ist zwar möglich, zur Sicherheit eine Zugriffsebene zu verwenden und dann “erweiterte Rechte” hinzuzufügen, aber die beste Praxis ist es, benutzerdefinierte Zugriffsebenen zu erstellen, die bei der Zuweisung von Zugriffsebenen verwendet werden.

Bei der Gestaltung von benutzerdefinierten Zugriffsebenen ist es wichtig, die verschiedenen Arten von Zugriffsrechten zu verstehen, die verfügbar sind und wie die einzelnen Rechte funktionieren.

Arten von Zugriffsrechten

Es gibt vier Haupttypen von Zugriffsrechten:

Allgemeine Rechte gelten für die meisten bis alle Objekte in der BI-Plattform, obwohl es ein paar gibt, wie z.B. “Einstellungen ändern” oder “Benutzerpasswort ändern”, die in ihrem Umfang recht begrenzt sind. Das wahrscheinlich am häufigsten verwendete Recht in den Allgemeinen Rechten ist “Objekt anzeigen”, da es bei jedem Objekt im System funktioniert.

Inhaltsrechte gelten für Ordner, verschiedene Arten von Berichten und anderen Dokumenten. Viele dieser Rechte sind die gleichen wie die Allgemeinen Rechte, aber sie gelten nur für einen Objekttyp und können die Allgemeinen Rechte außer Kraft setzen. Diese Rechte beantworten im Wesentlichen die Frage: “Was kann ich sehen und mit was kann ich arbeiten?“

Die Anwendungsrechte gelten für die verschiedenen Anwendungen innerhalb der BI-Plattform. Dazu gehören Dinge wie Web Intelligence, BI Launchpad, das IDT, etc. Diese Rechte sind anwendungsspezifisch und beantworten die Frage “Was kann ich tun?”

Des Weiteren gibt es zwei Arten von Systemrechten:

Datenzugriffsrechte gelten für verschiedene Arten von Datenverbindungen und die Möglichkeit, Universen für den Datenzugriff zu nutzen. Sie beantworten die Frage: “Welche Daten kann ich verwenden?“

Alle anderen Systemrechte gelten für verschiedene Objekte auf Systemebene wie Zugriffsebenen, Server, Profile, etc.

Owner Rights

Jedes Zugriffsrecht kann zwei Versionen haben – eine “Voll”-Version, die das Recht für jedes zugewiesene Objekt erteilt und eine “dass der Benutzer besitzt” oder “Eigentümer”-Version, die das Recht nur auf Objekte anwendet, die der Benutzer besitzt. Wenn sowohl die Vollversion als auch die Eigentümerversion des Benutzers innerhalb einer einzigen Zugriffsebene gewährt werden, ist die Eigentümerversion des Benutzers redundant und ändert nichts, da die Vollversion des Rechts bereits den Zugriff auf die Objekte, die der Benutzer besitzt, beinhaltet.

Rechte zuweisen

Beim Hinzufügen von Rechten zu einer Zugriffsebene gibt es mehrere Spalten auf dem Bildschirm

- Die erste Spalte ist der Name des Rechts

- Der grüne Kreis mit dem Häkchen bedeutet “Gewährt”

- Der rote Kreis mit einem “x” bedeutet “Verweigert”

- Das gelbe Dreieck mit einem “?” bedeutet “Nicht zugewiesen”

- Die einzelne Seite bedeutet “Auf dieses Objekt anwenden”

- Die beiden verlinkten Seiten bedeutet “Auf Unterobjekte anwenden”

Erteilt, verweigert und nicht zugeordnet schließen sich gegenseitig aus. „Auf dieses Objekt anwenden“ und „Auf Unterobjekte anwenden“ können einzeln oder als Paar verwendet werden.

Gelöscht, gewährt und nicht zugeordnet

Wenn ein Recht auf “Verweigert” gesetzt ist, wird es fast immer jeden anderen Zugriff außer Kraft setzen.

Wenn ein Recht auf “Gewährt” gesetzt ist, wird es gewährt, außer es wird mit etwas kombiniert, bei dem der Zugriff verweigert wird.

Wenn ein Recht auf „Nicht zugewiesen“ gesetzt ist, wird es effektiv verweigert, es sei denn, es wird mit etwas kombiniert, bei dem der Zugriff gewährt wird.

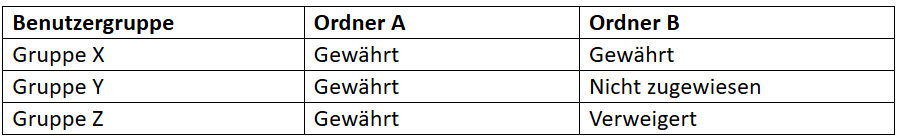

Zum Beispiel, wenn das Recht “Objekt ansehen” wie in der Tabelle unten gezeigt zugewiesen ist:

Wenn ein Benutzer Mitglied der Gruppe X und Y ist, kann er beide Ordner sehen.

Wenn ein Benutzer nur Mitglied der Gruppe Y ist, kann er nur Ordner A sehen, da der Zugriff auf Ordner B nicht zugewiesen wurde.

Wenn ein Benutzer Mitglied der Gruppe X und Z ist, kann der Benutzer nur Ordner A sehen, da der Zugriff auf Ordner B durch die Mitgliedschaft in Gruppe Z verweigert wurde.

Mögliche Probleme bei falscher Rechtezuweisung

Ein weiteres Beispiel ist vor einigen Jahren aufgetreten, als ein Benutzer eine Frage an die SAP-Community stellte, in der er sagte, er habe ein erweitertes Recht festgelegt, um der Benutzergruppe Everyone den Zugriff auf einen bestimmten Ordner zu verweigern, ohne zu verstehen, dass das Administratorkonto ebenfalls Mitglied der Gruppe Everyone ist. Der Ordner verschwand, aber er konnte keinen neuen Ordner mit demselben Namen hinzufügen, weil der Ordner noch im System war, obwohl niemand ihn anzeigen konnte.

Es ist sehr wichtig, sich daran zu erinnern, dass “Verweigert” “Gewährt” außer Kraft setzt. Verwenden Sie „Verweigert“ sehr sparsam und beachten Sie die Konsequenzen.

Dieses Objekt vs. Unterobjekte

Die letzten beiden Spalten geben an, wie das Recht angewendet wird. “Auf dieses Objekt anwenden” bedeutet, dass die Rechtevergabe nur für das Objekt gilt, für das sie vergeben wurde. “Auf Unterobjekte anwenden” bedeutet, dass die Rechtevergabe für die Unterobjekte des Objekts gilt, für die sie vergeben wurde – z.B. die Berichte in einem Ordner.

Ein Beispiel dafür ist eine Zugriffsebene, die wir gemeinsam mit unseren Kunden konfigurieren. Die Ebene wird in der Regel als “Nur diese Ebene” bezeichnet. Das einzige Recht, das er enthält, ist das Recht “Allgemeine Ansicht Objekt”, das gewährt wird und nur “Auf dieses Objekt anwenden” markiert ist. Wir verwenden diese Zugriffsebene, um der Benutzergruppe “Jeder” Zugriff auf die oberste Ebene der Öffentlichen Ordner zu gewähren. Das bedeutet, dass jeder auf den Stammordner der Öffentlichen Ordner zugreifen kann, aber nicht auf die Unterordner. Von hier aus erhalten die Benutzergruppen Zugriff auf bestimmte Ordner innerhalb der öffentlichen Ordner.

Wenn die Benutzergruppe “Jeder” Zugriff auf den Hauptordner und seine Unterordner erhalten hat, muss der Systemadministrator oft daran denken, die Gruppe für jeden der Unterordner, auf die der Zugriff eingeschränkt ist, auf “Kein Zugriff” zu setzen. Es ist viel einfacher und sinnvoller, den Zugriff auf bestimmte Ordner zu gewähren, anstatt zuerst den Zugriff zu entfernen und dann bestimmten Gruppen zu gewähren, wenn ein neuer Ordner zum System hinzugefügt wird. Diese Zugriffsebene kann auch an anderen Stellen verwendet werden.

Best Practices

Es gibt mehrere Best Practices für die Konfiguration und Verwendung von Zugriffsrechten und benutzerdefinierten Zugriffsebenen.

- Vermeiden Sie es, ein Zugriffsrecht explizit zu verweigern, da dies unbeabsichtigte Folgen haben kann. Verwenden Sie stattdessen “Nicht zugewiesen”, um den Zugriff effektiv zu verweigern.

- Erstellen Sie Zugriffsebenen, die nur einen Typ von Rechten und die entsprechenden allgemeinen Rechte enthalten. Dies bedeutet, dass es getrennte Zugriffsebenen für Inhalts-, Anwendungs- und Systemrechte gibt.

- Für alle Zugriffsebenen sollte das Recht “Allgemeine Objektansicht” gewährt werden, da Benutzer ein Objekt (Verbindung, Universum, Anwendung, Ordner usw.) sehen können müssen, um es verwenden zu können.

- Legen Sie zwei “Daten” Zugriffsebenen an. Eine, die Berechtigungen für verschiedene Verbindungstypen und Universen bietet, so dass der Benutzer Berichte anzeigen/aktualisieren kann. Die andere sollte die zusätzlichen Rechte zum Erstellen von Abfragen bieten, sodass Benutzer Berichte erstellen können. Diese Zugriffsebenen werden nur für die Zuweisung des Zugriffs auf Verbindungen und Universen verwendet.

- Für jede Anwendung gibt es eine eigene Zugriffsebene. Für Webi kann es zwei Zugriffsebenen geben – eine, die es Benutzern erlaubt, Berichte in der Webi-Anwendung anzusehen und zu aktualisieren, und eine andere, die alle Ansichts- und Aktualisierungsrechte sowie zusätzliche Rechte zum Erstellen und Ändern von Berichten enthält. Es könnte eine dritte Webi-Zugriffsebene geben, die Benutzern den Zugriff auf die Anzeige, Aktualisierung und Arbeit mit Filtern oder Warnungen in einem Bericht ermöglicht.

- Verwenden Sie für Content-Zugriffsebenen nach Möglichkeit die allgemeinen Rechte und vermeiden Sie es, die allgemeinen Rechte, die innerhalb der Rechte jedes Content-Typs verfügbar sind, außer Kraft zu setzen.

- Wenn Sie die meisten Zugriffstypen zuweisen, verwenden Sie eine benutzerdefinierte Zugriffsebene, anstatt die Sicherheitsebene “Erweitert” zu verwenden. Benutzerdefinierte Zugriffsebenen sind wiederverwendbar und machen es einfacher zu verstehen, welche Art von Zugriff gewährt wird.

Mit einer sorgfältigen Planung und dem Bewusstsein, wie Zugriffsrechte funktionieren, ist es möglich, die Sicherheit der SAP BI-Plattform so zu konfigurieren, dass sie leicht zu verstehen und zu pflegen ist.